Ami complotiste, ami mal-pensant, résistant ! Je vous conseille vivement de lire ce petit entretien concernant la cybersécurité et votre « anonymat » sur internet. En ces temps de dictature molle et de surveillance, il faut vous protéger, c’est un minimum !

Arthur Sapaudia : Bonjour Monsieur Destray, vous êtes ingénieur en électromécanique et diplômé en gestion industrielle. Nous allons parler aujourd’hui de cybersécurité.

Pour commencer, quel est, sur internet, la différence entre anonymat et confidentialité ?

Frédéric Destray : Voici comment appréhender ces deux notions distinctes :

L’anonymat signifie l’invisibilité de l’identité de l’internaute. La box, le fournisseur d’accès internet (FAI) et les sites internet ne connaissent pas mon identité, mais peuvent avoir accès à l’entièreté des données consultées et échangées.

La confidentialité renvoie à l’invisibilité des données inscrites et/ou échangées. La box, le fournisseur d’accès internet (FAI) et les sites n’ont pas accès au contenu des messages mais connaissent mon identité ainsi qui celle du/des destinataire/s.

Il s’agit donc de trouver des outils permettant de combiner les deux.

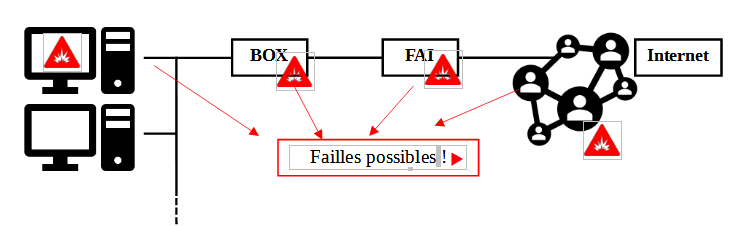

AS : Comment est organisé internet et où se situent les failles possibles ?

FD : Nous pouvons le schématiser ainsi :

AS : Qu’en est-il est la navigation sur internet ?

FD : Pour accéder à un site internet, de grandes quantités d’informations sur nous sont échangées : localisation, identité, caractéristiques de l’ordinateur et de l’écran etc.

- Je conseils donc d’utiliser les navigateurs BRAVE ou FIREFOX car ils sont paramétrables pour limiter l’envoi de données personnelles.

Lorsque l’on inscrit l’adresse d’un site internet (une adresse IP) dans la barre de recherche (http://), il n’y a ni anonymat ni confidentialité. La box et le fournisseur d’accès internet ont accès à notre identité et à toutes les pages, fichiers, photos consultées, enregistrées et échangées.

Pensez à utiliser l’adresse sécurisée https://. Cela permet d’augmenter la confidentialité (par exemple, les mots de passe inscrits pour se connecter à un compte ou les codes de carte bancaire ne sont pas visibles). Mais notre identité et le site consulté reste visible pour la box et le FAI. Le https chiffre les informations entre l’ordinateur et le site internet – c’est un chiffrage de bout-à-bout. Attention, certains sites ne pas configurés pour accepter le « s ». Il est également possible de paramétrer BRAVE pour demander de forcer les adresses en https. Un cadenas apparaîtra pour confirmer le https :

AS : Peut-on bloquer certains cookies ?

FD : Certaines pages internet n’arrivent pas à passer de l’une à l’autre facilement (notamment lorsque l’on clique sur un lien donné sur une page A pour accéder à une page B). Certains petits programmes et des données personnelles accompagnent ce passage pour accéder efficacement à la page demandée. Il y a donc des cookies indispensables qui assurent le bon fonctionnement des pages. Mais un grand nombre de cookies ne sont pas nécessaires et capturent des données personnelles.

- Utilisez NOSCRIPT, un logiciel à installer sur l’ordinateur qui supprime tous les cookies et qui laisse à l’internaute le choix de garder ceux qu’il souhaite.

- BRAVE offre une possibilité similaire de bloquer certains cookies automatiquement. Il faut les configurer dans les paramètres du navigateur.

AS : Même avec le https, la box, le FAI et internet savent qui nous sommes et quel site nous consultons. Que faut-il faire ?

Il faudrait utiliser un VPN pour naviguer en tout anonymat sur internet. Il s’agit de faire appel à un serveur sur internet (possédé par une entreprise privée) qui crée une connexion chiffrée depuis la sortie de l’ordinateur jusqu’au serveur VPN. C’est un « tunnel » entre l’ordinateur et le site internet dans lequel passent les informations. On a accès au site internet au travers d’une adresse IP différente (que le serveur de l’entreprise nous prête). Cette adresse IP est partagée par plusieurs personnes dans le monde au même moment. Ainsi, la box et le FAI ne peuvent pas savoir ce que l’on fait sur internet et le site consulté n’a pas connaissance de notre identité. On peut demander une adresse IP unique, dite stable (lorsque l’on veut faire des paiements par exemple). Il est aussi possible de se connecter dans un autre pays.

Faille : faire confiance à l’entreprise.

- Utiliser PROTONVPN (Suisse) ou PRIVATEVPN (Suède) qui garantissent ne pas faire d’archivage des données ni des consultations internet. Ce sont des programmes à installer sur l’ordinateur via un abonnement. Privilégiez ceux qui sont payants car les gratuit sont très souvent des arnaques.

- Utiliser ENIKMA : un VPN boîtier qui se branche en amont de la box (entre l’ordinateur et la box) et qui garantie le changement d’adresse IP de tous les ordinateurs de la maison branchés sur la box. L’avantage est qu’il ne ralentit pas l’ordinateur (n’étant pas un programme installé sur celui-ci). Désavantage : Enikma n’est pas propriétaire de leurs serveurs. Il faut donc leur faire confiance.

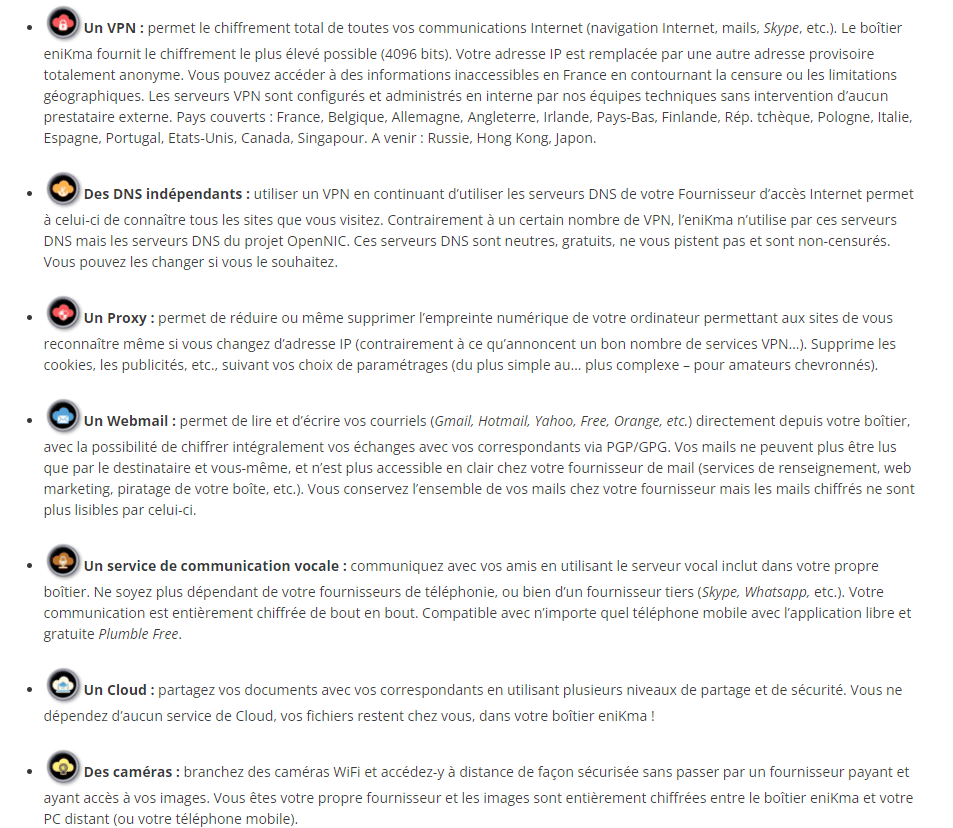

ENIKMA propose également bien d’autres services :

- Pour vérifier son adresse IP : ip-api.com

AS : Qu’est ce que TOR (The Onion Router) ?

FD : C’est un navigateur très sécure qui permet de surfer en tout anonymat sur internet. Il réalise trois chiffrages indépendants les uns des autres (comme les couches d’un oignon) – dit autrement, il fait trois « tunnels » imbriqués l’un dans l’autre. Ce sont d’autres internautes qui font office de serveurs (appelés les nœuds). Il est donc très difficile de connaître l’identité. Mais il est fortement déconseillé de faire du streaming car trop lourd pour la communauté.

- Si aucun VPN n’est activé, il est possible de naviguer sur TOR mais la box et le FAI sait que l’on utilise ce navigateur et on peut être fiché S. Il est donc impératif d’activer un VPN avant l’utilisation de TOR ! Mais comme tous les navigateurs, certaines informations sur l’internaute sont collectées.

- Une partie de TOR – torproject.org puis tails.boum.org – permet d’installer ce navigateur sur une clé USB (minimum 8 Go). Rien n’est écrit sur le disque dur de l’ordinateur et rien n’est récolté sur nous. Tout est sauvé sur la clé.

AS : Comment communiquer entre 2 personnes ? Comment s’échanger des informations de manière sécurisée ?

On parle de chiffrage des informations. Il existe 2 types de clé :

- Symétrique : utilisation du même mot de passe entre deux ordinateurs

- Asymétrique : utilisation de mots de passes différents pour communiquer. Ce système est beaucoup plus puissant et permet de brouiller entièrement un document et de le rendre illisible pour autrui. Au sein du système asymétrique, il y a 2 clés :

- Clé publique : clé que l’on donne à qui veut communiquer avec nous.

- Clé privée : clé qui permet de déchiffrer un document. A ne jamais communiquer !

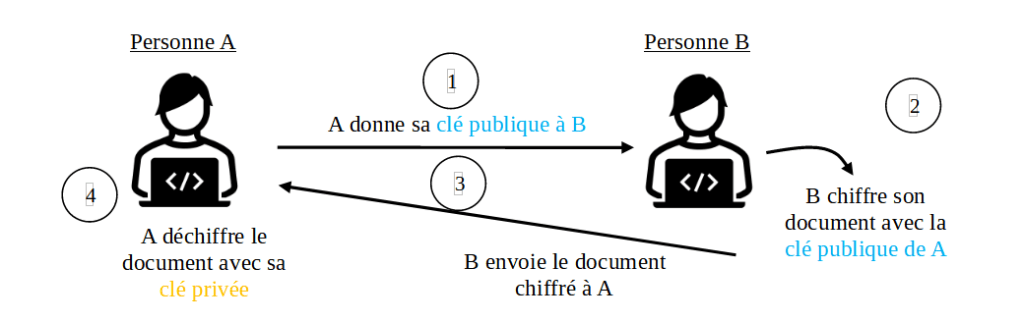

Voici la logique :

Dans ce cas, la personne A utilise un programme qui produit les deux clés (privée et publique). Le document ainsi chiffré ne peut être déchiffré uniquement avec la clé privée qui lui est associée (et donc de la même personne). Pour répondre, la personne B doit également créer ses propres clés et suivre la même logique (B donne sa clé publique à A ; A lui envoie le document chiffré avec la clé publique de B ; B déchiffre le document avec sa clé privée).

Des systèmes le font automatiquement :

- PROTONMAIL : C’est une boite mail basée sur un système de chiffrage asymétrique (uniquement si les deux adresses qui communiquent sont proton). La confidentialité est garantie mais pas l’anonymat. Attention, l’adresse mail et l’objet du mail restent visibles.

Attention, il y a un précédent avec protonmail, qui a livré à la police des informations.

- TUTANOTA : autre boite mail comme protonmail mais qui réalise également un chiffrage de l’objet du mail.

Il est possible de communiquer de manière asymétrique entre une adresse protonmail et une adresse gmail. Le détenteur de l’adresse gmail ou yahoo (ou autre type d’adresse ne garantissant aucun respect des données) doit suivre la même logique que la personne B du schéma ci-dessus. Il doit donc créer ses propres clés avec un programme. Le déchiffrage se fait automatiquement pour la personne A qui a un compte proton. Par contre, gmail ou yahoo voit qu’un échange d’information s’opère avec la personne A et a accès aux données personnelles des deux protagonistes (leur adresse mail respective et l’objet du mail). La confidentialité est garantie mais pas l’anonymat.

Avec deux adresses classiques : il suffit que les deux personnes s’échangent leur clé publique.

Pour ces deux cas, il est également possible d’utiliser un chiffrage symétrique qui demande de convenir d’un mot de passe commun (oralement) permettant d’avoir accès aux documents échangés.

AS : Comment sécuriser nos documents ?

FD : je vous conseille :

- 7zip.org ou GPG4WIN.ORG : ce sont des programmes qui chiffrent des documents. Il est nécessaire de convenir d’un mot de passe entre les deux personnes pour les déchiffrer.

- VERACRYPT : c’est un logiciel à installer sur l’ordinateur qui permet de gérer des dossiers.

- Des Cloud chiffrés comme MEGA ou WOELKLI.COM : l’accès se fait sur mot de passe. L’inconvénient est qu’il n’y a pas de maîtrise des clés de chiffrage. Chaque document déposé sur un cloud le restera à vie (même si on l’efface, il ne l’est jamais vraiment). Mais il est possible d’y déposer un document qui a été chiffré avec 7ZIP qui garantie la confidentialité.

Je vous conseil également des gestionnaires de mots de passe : KEEPASSINFO ou BITWARDEN.